Tal vez nuestro amable lector se haya enterado de un escenario en el que un atacante cibernético retiene o amenaza con destruir el cúmulo de datos vitales de una organización a menos que le paguen. Se trata, obviamente, de un ataque típico de ransomware. Se trata, al nivel fundamental, de un simple secuestro virtual durante el cual tus datos se convierten en rehenes hasta que tu secuestrador recibe el dinero de un “rescate” que los libere.

Es una desafortunada realidad que los ataques de esta clase están expandiéndose y volviéndose más frecuentes a diario en un mundo donde cada vez más gente depende del internet para realizar sus actividades cotidianas.

Para el año de 2031, los ataques de ransomware estarán ocurriendo cada dos segundos, según las expectaciones estadísticas, con tal frecuencia que todos los internautas del mundo estarán en riesgo, muy probablemente. Existen ciertas precauciones informáticas básicas que puedes adoptar para protegerte. Pero, además, estar informado de las estadísticas de ransomware puede informar tus actividades de formas prácticas para que tus datos estén siempre bien protegidos. Es por eso que, en este artículo, te daremos más de 85 estadísticas mundiales sobre ransomware.

Lista rápida de las 10 estadísticas de ransomware más relevantes

- Las víctimas de ransomware pagaron a los atacantes 449,1 millones de dólares en los primeros seis meses de este año.

- El costo total de los ataques de ransomware en 2023 podría alcanzar los 898,6 millones de dólares.

- Los atacantes de ransomware extorsionaron alrededor de 939,9 millones de dólares a las víctimas en 2021, convirtiéndolo en el año más grande en ingresos por ransomware.

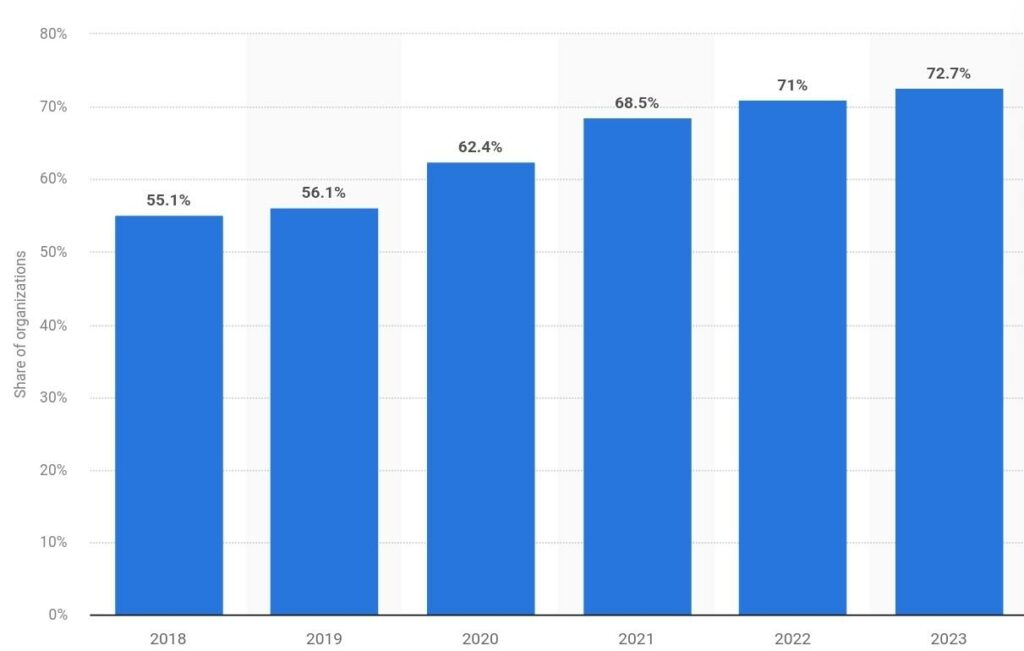

- Hasta agosto de 2023, más del 72 por ciento de las empresas a nivel mundial se vieron afectadas por ataques de ransomware.

- De 2018 a 2023, más de la mitad de las empresas en todo el mundo sufrieron ataques de ransomware anualmente.

- En la primera mitad de 2023, los ataques de ransomware representaron casi una cuarta parte de los ciberataques, con un 24% que alcanzó millones.

- En 2023, el ataque promedio de ransomware alcanzó los 5.13 millones de dólares, lo que indica un aumento del 13% con respecto a la cifra de 2022.

- En promedio, se tarda alrededor de un año en detectar y contener un ataque de ransomware.

- Un grupo de ransomware, LockBit, es responsable de casi la mitad (45%) del total de ataques de ransomware en la primera mitad de 2023.

- El porcentaje de ataques de ransomware que resultaron en que la víctima pagara se desplomó a un mínimo histórico del 34% en el segundo trimestre de 2023.

Tendencias clave de los ataques de ransomware

Como muestra la lista anterior, los ataques de ransomware están en aumento y no muestran signos de disminuir. En 2021, Gartner declaró que el principal riesgo emergente que enfrentan las organizaciones es la amenaza de nuevos modelos de ransomware, lo cual ha demostrado ser cierto. En medio de este aumento, se pueden observar estas tendencias en los ataques.

1. La extorsión doble va en aumento

Hace algunos años, los grupos de ransomware encriptaban los datos de sus víctimas y exigían un rescate a cambio de una clave de descifrado. Esta acción a menudo se llevaba a cabo mediante extorsión única. Sin embargo, en los últimos años, los grupos de ransomware han comenzado a realizar ataques de doble extorsión. Es decir, almacenan los datos de las víctimas en ubicaciones externas antes de su encriptación y amenazan con filtrarlos si no reciben un rescate dentro de un período específico.

Eso significa que estos grupos de ransomware mantienen una doble amenaza (encriptación de datos y fuga de datos) sobre su víctima. Más atacantes están aprovechando este método ya que ha demostrado generar mayores ganancias.

2. Las demandas de rescate están a la alza

Según IBM, el costo promedio de un ataque de ransomware en 2023 fue de 5.13 millones de dólares, lo que indica un salto del 13% con respecto al costo promedio de 4.54 millones de dólares en 2022. (ResilientX)

El costo ha aumentado constantemente año tras año, alentando a los atacantes a ejecutar más ataques de ransomware. El aumento en el costo ha llevado a un aumento en las demandas de rescate.

3. La emergencia del ransomware como servicio

En años pasados, los usuarios domésticos de Internet soportaban la peor parte de los ataques de ransomware. Pero a medida que los atacantes encontraron su oficio más lucrativo, cambiaron su enfoque a grandes redes empresariales en los últimos años. De ahí que haya ganado impulso la evolución del ransomware como servicio, también conocido como RaaS.

RaaS es un malware de pago por uso que permite a los cibercriminales comprar herramientas de ransomware listas para usar para ataques a gran escala. Este malware funciona como un programa de afiliados; los creadores de las herramientas de ransomware obtienen un porcentaje de cada pago de rescate exitoso.

Con RaaS, los cibercriminales no necesitan habilidades técnicas para implementar ataques de ransomware. Esta problemática realidad ha seguido alimentando la amenaza de los ciberataques en 2023.

4. El sector educativo se ha convertido en el blanco mayor

Según varias fuentes, los ataques de ransomware se implementan en varios sectores de la sociedad, pero el sector Educación ha sido el más atacado en 2023. Los ataques han afectado múltiples partes del sector educativo, desde escuelas K-12 hasta instituciones terciarias.

De acuerdo con una encuesta global de 3.000 líderes de TI/ciberseguridad realizada por Sophos, una empresa de ciberseguridad, entre enero y marzo, el 80% de los profesionales de TI escolares dijo que sus escuelas sufrieron ataques de ransomware el año pasado. Eso es un aumento del 56 por ciento registrado en la encuesta de 2022.

Asimismo, el 79 por ciento de los profesionales de TI en instituciones de educación superior informaron haber sufrido ataques de ransomware en el último año. El informe Sophos de 2023 también reveló que los profesionales de TI escolares tenían más probabilidades de informar ataques de ransomware que los trabajadores de TI de otras industrias.

Además, Blackfog, una empresa de seguridad de datos, encontró que la educación era el sector más atacado por ataques de ransomware en la mayoría de los meses de 2023. La empresa descubrió que de los 33 ataques de ransomware revelados públicamente en enero de 2023, 11 ataques afectaron al sector educativo.

El sector se mantuvo en la parte superior de la lista de víctimas en marzo, mayo, junio y agosto. A principios de agosto de 2023, las Escuelas Parish de St. Landry en Luisiana, EE. UU., anunciaron que experimentaron un ataque de ransomware. Medusa, el grupo de ransomware detrás del ataque, exigió un rescate de 1 millón de dólares para eliminar los datos comprometidos.

Estadísticas de ransomware por año (de 2021 a 2023)

Como se indicó anteriormente, los ataques de ransomware son una ciber amenaza de rápido crecimiento que aumenta año con año sin un aparente final. Se espera que el aumento en los ataques se mantenga en 2023 y posteriores. Aquí hay algunas estadísticas perspicaces sobre ransomware para 2023 y más.

- Las víctimas de ransomware pagaron a los atacantes 449.1 millones de dólares en los primeros seis meses de este año. Para contextualizar, la cifra que pagaron las víctimas en 2022 no llegó a los 500 millones de dólares. (Chainalysis)

- El costo total de los ataques de ransomware en 2023 podría alcanzar los 898.6 millones de dólares si se mantiene el ritmo de pagos del año. (Chainalysis)

- Los atacantes de ransomware extorsionaron alrededor de 939.9 millones de dólares a las víctimas en 2021, convirtiéndolo en el año más grande en ingresos por ransomware. (Chainalysis)

- Hasta agosto de 2023, más del 72 por ciento de las empresas a nivel mundial se vieron afectadas por ataques de ransomware. Este porcentaje muestra un aumento con respecto a los cinco años anteriores y fue la cifra más alta reportada. El siguiente gráfico de estadísticas de ransomware muestra el panorama completo. (Statista)

Empresas globales afectadas por ransomware (estadísticas para 2018 al 2023)

- De 2018 a 2023, más de la mitad de las empresas en todo el mundo sufrieron ataques de ransomware cada año. (Statista)

- Las estadísticas de Verizon para fugas de datos en 2022 afirmaron que en la primera mitad de 2023, los ataques de ransomware representaron casi una cuarta parte de los ciberataques, con un 24% que alcanzó millones. (SC Media)

- En 2023, el ataque promedio de ransomware alcanzó los 5.13 millones de dólares, lo que indica un aumento del 13% con respecto a la cifra de 2022. (IBM)

- En promedio, se tarda alrededor de un año en detectar y contener un ataque de ransomware. Eso significa que los ataques de ransomware son costosos y requieren mucho tiempo, lo que resulta en mayores costos financieros. (IBM)

- Un grupo de ransomware, LockBit, es responsable de la mayoría de los ataques de ransomware en la primera mitad de 2023. Esta cifra indica que el grupo se ha mantenido como el atacante de ransomware más activo desde la segunda mitad de 2022. (Trend Micro)

- El porcentaje de ataques de ransomware que resultaron en que la víctima pagara cayó a un mínimo histórico del 34% en el segundo trimestre de 2023. (Statista).

- En el primer trimestre de 2023, el 45 por ciento de los ataques de ransomware en organizaciones resultaron en un pago de rescate en todo el mundo. (Coveware)

- Los pagos de rescate promedio aumentaron más del doble entre el primer y el segundo trimestre de 2023. Los pagos de rescate pasaron de casi 328,000 dólares en el primer trimestre de 2023 a más de 740,000 dólares en el segundo trimestre del año. (Statista)

- Trabajar con las fuerzas del orden reduce significativamente el tiempo para identificar una violación de ransomware. En concreto, la participación de las fuerzas del orden podría resultar en un ataque 33 días antes, lo que equivale a 273 días en total, comparado con 306 días sin ayuda. (Halcyon)

- El tiempo medio para contener una infracción de ransomware es de 63 días, un 23.8 por ciento más corto cuando se recluta a las fuerzas del orden, en comparación con 80 días sin su participación. Estos números indican que la colaboración con las fuerzas del orden puede proporcionar una reducción significativa de costos y duración de un ataque de ransomware. (IBM)

- Alrededor de 1 de cada 3 ataques de ransomware comienzan con phishing de correo electrónico. (Coveware)

- Durante abril de 2022 y marzo de 2023, la mayoría de los ataques de ransomware atacaron a EE. UU., un gigante económico. El Reino Unido está muy por detrás en el segundo lugar, seguido de cerca por Canadá, Alemania y Francia, respectivamente. (Malwarebytes)

- En la primera mitad de 2023, hubo 1,461 anuncios de víctimas, pero solo se registraron 500 fugas de bases de datos, que representan alrededor del 30%. (SOCRadar)

- Se espera que los ataques de ransomware ocurran a un ritmo de uno cada dos segundos para 2031, con costos globales que superan los 265 mil millones de dólares. (Cybersecurity Ventures)

- En 2022, alrededor del 68 por ciento de los ciberataques reportados en todo el mundo fueron de ransomware. (Statista)

- Casi se identificaron 155 millones de infracciones de ransomware en el cuarto trimestre de 2022. (Statista)

- A partir de 2023, Austria y Singapur tenían la mayor proporción de empresas que enfrentaron ataques de ransomware. (Statista)

- En el segundo trimestre de 2023, Black Basta y BlackCat fueron las principales variantes de ransomware, representando una cuota de mercado del 15.5 por ciento. (Statista)

- El troyano Stop/Djvu fue el número uno en la lista de los troyanos de ransomware más comúnmente encontrados en 2022, representando más del 16 por ciento de los encuentros. (Statista)

- WannaCry es el segundo tipo más utilizado de troyanos de ransomware en 2022 y lo encontró el 12 por ciento de los usuarios de Internet en todo el mundo. (Statista)

- En 2022 hubo 1,829 incidentes de ataques de ransomware contra instituciones financieras en todo el mundo. Hubo una filtración de datos confidenciales en 477 de ellos. (Statista)

Costos del ransomware y estadísticas de pagos

- Según un informe de seguridad de IBM de 2021, el costo total promedio de un ataque de ransomware fue de 4.62 millones de dólares, excluyendo el rescate. (CyberArk)

- Las instituciones educativas pagaron 2.73 millones de dólares para pagar el rescate y rectificar los impactos de los ataques de ransomware en 2021. Esta cifra fue un 48% más alta que el promedio de todos los sectores a nivel mundial. (Sophos)

- El pago promedio de rescate en el primer trimestre de 2021 fue de 220,298 dólares, un 43% más que en el cuarto trimestre de 2020. (Coveware)

- El pago promedio de rescate en el segundo trimestre de 2021 fue de 136,576 dólares, un 38% más que en el primer trimestre del año. (Coveware)

- El pago promedio de rescate en el tercer trimestre de 2021 fue de 139,739 dólares, un 2.23% más que en el segundo trimestre del año. (Coveware)

- En 2021, el 32% de las víctimas de ransomware pagaron el rescate, pero en última instancia solo recuperaron el 65% de sus datos. (Sophos)

- Aproximadamente el 75% de las infracciones de ransomware en la segunda mitad de 2021 involucraron variantes de ransomware relacionadas con Rusia. (FinCEN)

- En la primera mitad de 2022, el 34% de todas las reclamaciones de seguros cibernéticos estaban relacionadas con ransomware. El asegurador pagó un rescate promedio de 255,000 dólares durante el mismo período. (Corvus)

- El pago promedio de las organizaciones por ataques de ransomware aumentó de 812,380 dólares en 2022 a 1,542,333 dólares en 2023. (Sophos)

- El pago de rescates más altos por parte de las organizaciones ha aumentado desde 2022; el 40% ha reportado pagos de 1 millón de dólares o más en comparación con solo el 11% en 2022. (Sophos)

- Las organizaciones que pagan menos de 100,000 dólares en rescate cayeron al 34% en 2023 en comparación con el 54% en 2022, lo que indica que los malos se han vuelto más codiciosos, pidiendo a las víctimas que se arruinen para hacer los pagos de rescate. (Sophos)

- Las empresas han gastado un promedio de 1.82 millones de dólares para recuperarse de un ataque de ransomware en 2023. Esta cifra excluye un rescate. (Sophos)

- Las organizaciones con menos de 10 millones de dólares en ingresos anuales han gastado un promedio de 165,520 dólares para recuperarse de los ataques de ransomware en 2023. (Sophos)

- Las organizaciones con ingresos anuales superiores a 5 mil millones de dólares han gastado un promedio de 5 millones de dólares para recuperarse de infracciones de ransomware en 2023. (Sophos)

- Las empresas que pagaron el rescate gastaron alrededor de 750,000 dólares en costos de recuperación, lo que representa el doble de la cantidad (375,000 dólares) de lo que finalmente pagaron las organizaciones que utilizaron copias de seguridad. (Sophos)

Estadísticas para ataques por grupo de ransomware

Viejos y nuevos grupos de ransomware atacan organizaciones globalmente cada año, incluso en 2023. Sin embargo, algunos grupos son más prominentes que otros.

- LockBit 2.0 perpetró los ataques de ransomware más altos en el tercer trimestre de 2021. (Intel 471)

- Las nuevas familias de ransomware aumentaron en un 26% en 2021, elevando a 157 familias. (Ivanti)

- En 2021, el grupo de ransomware Conti recaudó la mayoría de los pagos de rescate, totalizando casi 13 millones de dólares. (Atlas VPN).

- El grupo de ransomware REvil/Sodinokibi recaudó el segundo mayor número de pagos de rescate en 2021, extorsionando a sus víctimas 12.13 millones de dólares. (Atlas VPN)

- BlackCat (ALPHV) golpeó a 30 organizaciones durante el tercer trimestre de 2022. (TechRepublic)

- Los ataques de ransomware de Black Basta afectaron a 50 organizaciones en el tercer trimestre de 2022. (TechRepublic)

- La cantidad de ataques del grupo de ransomware Hive aumentó un 188% de febrero de 2022 a marzo de 2022. (TechRepublic)

- LockBit 3.0 fue la variante de ransomware más prominente de 2022, representando 192 ataques en el tercer trimestre de 2022. (TechRepublic)

- LockBit 3.0 impactó a 41 países en 2022, siendo Estados Unidos el principal objetivo. (TechRepublic)

- Cinco grupos: LockBit, Royal, Vice Society, BlackCat (ALPHV) y Medusa han sido responsables de los ataques de ransomware más disruptivos en 2023. (Avertium)

- LockBit fue el RaaS más prolífico de 2023. (Avertium)

- Vice Society experimentó un aumento de 267% en su actividad en 2023. Han apuntado principalmente a víctimas dentro del sector educativo. (Avertium)

- Las víctimas de LockBit se encuentran en 23 países, el doble de países que cualquier otro grupo de ransomware. (Avertium)

- LockBit y Medusa llevaron a cabo el mayor número de ataques en agosto de 2023. (Blackfog)

Estadísticas de ransomware por industria

En enero de 2023, los investigadores de ciberseguridad observaron que 37 industrias estaban siendo atacadas por ransomware. Sin embargo, algunas industrias sufren los ataques más que otras.

Educación

- En 2021, 88 ataques interrumpieron las operaciones en más de 1,000 escuelas, universidades y colegios. (Emsisoft)

- Los hackers robaron datos sensibles de empleados y estudiantes en al menos la mitad de los incidentes de ransomware del sector educativo en 2021. (Emisoft)

- El sector educativo fue el segundo más atacado por ransomware en 2021. (Blackfog)

- La educación representó el 30% de las infracciones de ransomware en 2022, totalizando 1,241 incidentes de violación de datos (Verizon)

- En 2022, el sector educativo presenció 282 casos confirmados de pérdida o divulgación de datos. (Verizon)

- La educación inferior (56%) y superior (64%) sufrieron un aumento en los ataques de ransomware en 2022. (Verizon)

- En 2022, le costaría un promedio de 1.42 millones de dólares a la educación superior recuperarse de infracciones de ransomware y 1.58 millones de dólares a la educación inferior para recuperarse. (Verizon)

- En la primera mitad de 2023, el sector educativo encabezó la lista de víctimas de ataques de ransomware entre todas las industrias. (Blackfog)

Salud

- En 2021, el sector de la salud experimentó el tercer mayor número de ataques de ransomware por industria. (Blackfog)

- A partir de 2022, el sector de la salud experimentó el mayor costo promedio de cualquier industria con 10.1 millones de dólares por ataque de ransomware en los últimos doce años. (IBM)

- En 2022, el sector de la salud sufrió más ataques de ransomware dirigidos a datos personales que a datos médicos. (Verizon)

- Universal Healthcare Services dejó ir 67 millones de dólares en gastos laborales, recuperación y pérdida de ingresos debido a ataques de ransomware (IBM).

- En 2022, el 36% de los centros de salud informaron un aumento en las complicaciones médicas debido a ataques de ransomware. (Herjavec)

- El ransomware apuntó a una de cada 42 compañías de salud en el tercer trimestre de 2022. (Checkpoint)

Gobierno

- En 2021, la infraestructura gubernamental sufrió ataques de ransomware tres veces más que la cifra del año anterior. (SonicWall)

- Hubo aproximadamente diez veces más intentos de ataques de ransomware que el promedio en la infraestructura gubernamental en junio de 2021. (SonicWall)

- Solo el 38% de los trabajadores del gobierno local y estatal tiene una capacitación adecuada en prevención de ransomware. (IBM)

- En 2022, 14 de los 16 sectores de infraestructura crítica de EE. UU. sufrieron ataques de ransomware, incluidas las industrias de TI, defensa, instalaciones gubernamentales, servicios de emergencia, alimentos y agricultura. (CISA)

Seguros y finanzas

- El sector financiero gasta un promedio de 5.12 millones de dólares para hacer frente a violaciones de datos como los ataques de ransomware. (IBM)

- Bank of America gasta más de 1,000 millones de dólares anuales combatiendo ataques de ransomware. (CNBC)

- En 2022, las víctimas pagaron más de 602 millones de dólares en pagos de rescate utilizando criptomonedas. (Chainalysis)

- Los bancos con sede en EE. UU. completaron transacciones de ransomware por valor de 1.200 millones de dólares en 2022. (CNBC)

- Entre 2019 y 2021, el 55% de las 1,500 reclamaciones de seguros se produjeron debido a ataques de ransomware. (Coalición)

- En 2022, 2,123 reclamaciones de seguros se debieron a ataques de ransomware. (Coalición)

- En 2022, las infracciones de ransomware representaron el 11% de las reclamaciones de seguros en el sector de Comunicaciones e Informática. (Coalición)

Negocios y empresas

- Las pequeñas empresas sufrieron 832 incidentes de violaciones de datos en 2022. El ransomware representó el 80% de las infracciones, con 130 casos confirmados de pérdida de datos. (Verizon)

- Solo la mitad de las pequeñas empresas en los EE.UU. tienen un plan de ciberseguridad, dejando a la otra mitad vulnerable a los ataques de ransomware. (Provident Bank)

- Casi el 40% de las empresas tuvieron que despedir empleados, y otro 33% suspendió temporalmente las operaciones después de un ataque de ransomware en 2022. (Cybereason)

- El 80% de las empresas sufrieron otro ataque de ransomware después de pagar el rescate, mientras que dos tercios (68%) de las compañías experimentaron otro ataque dentro de un mes de pagar el rescate. (Cybereason)

Estadísticas de ataques de ransomware por país

- Estados Unidos, Reino Unido, Alemania, Canadá, Australia, Francia, Bélgica, Portugal, Italia e India son los diez países más afectados por los ataques de ransomware en enero de 2023. (Avertium)

- Estados Unidos representa el 38.6% de las víctimas atacadas por ransomware en 2023. (Avertium)

¿Qué es el ransomware?

Ransomware es un software/malware que restringe el acceso de una organización a sus datos hasta que se realiza un pago de rescate. Algunos ejemplos de ransomware incluyen virus troyanos que extraen el contenido de una carpeta, lo guardan en un archivo protegido con contraseña y eliminan los datos originales. La víctima solo obtendrá la contraseña cuando haya pagado el rescate.

Además, los cibercriminales más sofisticados encriptan toda la infraestructura de datos de una organización y liberan la clave de encriptación cuando se paga el rescate.

¿Cómo funciona el ransomware?

Ransomware funciona restringiendo el acceso de un individuo u organización a sus datos. Esta restricción puede ocurrir al mover los datos a una ubicación desconocida o implementar software que encripta los datos. En cualquier caso, el atacante no levanta las restricciones hasta que la víctima ha pagado un rescate.

Desafortunadamente, la mayoría de las organizaciones se ven obligadas a pagar debido al temor de un mayor daño por la filtración de datos confidenciales, como información de empleados y propiedad intelectual.

Además del riesgo de filtraciones, algunos ataques de ransomware pueden impedir la capacidad de una organización para funcionar. En este caso, las organizaciones tienen poca o ninguna opción más que cumplir y pagar el rescate.

¿Cómo se propaga el ransomware?

Ransomware se propaga a través de diversos medios, pero el método principal es el phishing. Los hackers envían correos electrónicos con aspecto genuino que inducen al objetivo a abrir un enlace o descargar un archivo. Si el objetivo abre el enlace o descarga el archivo, instalará el ransomware en su dispositivo, dando acceso al hacker.

El ransomware también se propaga a través de versiones sin parches de sistemas operativos.

¿Qué es el ataque de ransomware “WannaCry”??

El ataque de ransomware WannaCry fue un ataque global que sacudió el mundo cibernético en 2017. El ataque afectó a más de 200,000 computadoras en más de 150,000 países. El software malicioso, WannaCry, apuntó a una vulnerabilidad en versiones sin parches del sistema operativo Windows.

La vulnerabilidad se conoció como “EternalBlue” y presuntamente fue desarrollada por la Agencia de Seguridad Nacional de los EE.UU. (NSA). Un grupo de hackers llamado “The Shadow Brokers” expuso la vulnerabilidad.

Aunque Microsoft lanzó un nuevo parche que eliminó EternalBlue, muchos individuos y organizaciones ignoraron el parche y fueron vulnerables a WannaCry, que infectó a cientos de miles de computadoras en todo el mundo. El ransomware causó daños estimados en 4 mil millones de dólares en todo el mundo.

¿Qué es el ransomware “DarkSide”?

DarkSide es un grupo de hackers responsable de distribuir RaaS (ransomware como servicio). Este ransomware surgió en agosto de 2020 y se alquila a otros hackers (o afiliados) sobre una base de suscripción. Los desarrolladores recaudan un porcentaje de las ganancias obtenidas por implementar el ransomware.

DarkSide se ha utilizado para varios ataques devastadores contra organizaciones en los últimos tres años. El 7 de mayo de 2021, el grupo obligó a Colonial Pipeline, un importante oleoducto de gasolina en la costa este de EE.UU., a detener las operaciones después de que el ransomware encriptara los sistemas informáticos.

Después de que la empresa rápidamente pagó el rescate de 75 bitcoins (aproximadamente 4.4 millones de dólares), 18 estados se declararon en estado de emergencia mientras lidiaban con la escasez de gasolina. Desde entonces, las agencias del orden público han encontrado 2.2 millones de dólares en Bitcoin vinculados a cibercriminales que utilizan el ransomware DarkSide.

¿Con qué frecuencia ocurren los ataques de ransomware?

Los ataques de ransomware ocurren en rápida sucesión, y empeoran cada día. Hay 1.7 millones de incidentes cada día y 19 ataques cada segundo.

Según Statista, hasta 2021 ha habido 623.3 millones de ataques de ransomware en todo el mundo. Solo en la primera mitad de 2022, hubo 236.1 millones de ataques de ransomware a nivel mundial. Aunque no todos los ataques tuvieron éxito, las estadísticas resaltan la gravedad de la amenaza del ransomware.

Incluso solo en 2023, los ataques de ransomware han hecho algunos daños significativos. Por ejemplo, en enero de 2023, el grupo de ransomware LockBit vinculado a Rusia atacó a Royal Mail y exigió $80 millones para descifrar los archivos de la empresa.

En febrero de 2023, el Servicio de Marshals de los Estados Unidos, la agencia de cumplimiento de la ley federal más antigua de los Estados Unidos, fue víctima de un ataque de ransomware en el que los hackers robaron datos confidenciales.

El mismo mes, casi 9 millones de pacientes se vieron afectados por una violación de datos en Managed Care of North America (MCNA) Dental, y los atacantes exigieron un rescate de $10 millones.

¿Cuánta gente se ve afectada por el ransomware?

Es difícil determinar la cantidad de gente que se ve afectada por el ransomware pero se trata de millares cada año por todo el mundo. Por ejemplo, se estiman unas 3.700 personas que dijeron ser víctimas de ataques exitosos en 2021.

¿Cuántos ataques de malware hubo en 2022?

La primera mitad de 2022 vio unos 2.8 miles de millones de ataques de malware suceder, entre los que muchos fueron de ransomware. Para fin de año el número estaba en 5.5 miles de millones en el mundo entero.

Conclusión

Estadísticas proyectan que los ataques de ransomware les costarán a las víctimas alrededor de 265 mil millones de dólares anuales para 2031. Eso significa que la amenaza cibernética no desaparecerá pronto, y los individuos y organizaciones deben protegerse.

Todos deben asumir que son un objetivo y asegurarse de no caer víctima de phishing y otras técnicas que los hackers usan para implementar ransomware.

Además, las organizaciones deben priorizar la capacitación de su personal en precauciones básicas para protegerse contra ataques de ransomware.

Por último, los usuarios de computadoras deben instalar rápidamente las nuevas actualizaciones del sistema para evitar la vulnerabilidad a ransomwares como WannaCry.

Si aprendiste cosas nuevas al leer este artículo, compártelo con tus amigos y familiares.

Preguntas Frecuentes

Los ataques de ransomware a menudo ocurren a través de phishing. Sin embargo, puede haber otras causas, como contraseñas débiles y malas prácticas de los usuarios.

Alrededor del 20% de los ciberataques actuales se clasifican como ransomware. En 2022, el ransomware constituyó una quinta parte de todos los ciberataques.

Existen pólizas de seguro para ciberataques, incluidas las infracciones de ransomware. Sin embargo, la póliza de seguro cubre una pequeña parte de los daños, agravando sustancialmente a la víctima.

Las estadísticas sugieren que pagar el rescate vale la pena, pero existe una probabilidad decente de que las cosas salgan mal. Si bien el 62% de las organizaciones en una encuesta de 2022 informaron haber recuperado el acceso a sus datos después de pagar el rescate, el uno por ciento de las empresas nunca recuperó el acceso a sus datos. Eso significa que un porcentaje separado solo pudo acceder a algunas partes de sus datos.

Mantener copias de seguridad, desarrollar planes y políticas para responder a incidentes de ransomware, conectarse solo a puertos RDP (Protocolo de escritorio remoto) de confianza, proteger más sus endpoints, mantener los sistemas actualizados, capacitar al equipo en concientización sobre seguridad e implementar un Sistema de detección de intrusos (IDS).